1.加壳

2.脱壳

3.iOS中的脱壳工具

4.Clutch

5.dumpdecrypted

6.frida-ios-dump-master

加壳

- 什么是加壳?

利用特殊的算法,对可执行文件的编码进行改变(比如压缩、加密),以达到保护程序代码的目的

脱壳

- 什么是脱壳?

摘掉壳程序,将未加密的可执行文件还原出来

- 脱壳主要有2种方法:硬脱壳、动态脱壳

iOS中的脱壳工具

- Clutch:https://github.com/KJCracks/Clutch

- dumpdecrypted:https://github.com/stefanesser/dumpdecrypted/

- frida-ios-dump-master

Clutch

Clutch - 配置

- 下载最新的Release版: https://github.com/KJCracks/Clutch/releases

- 将Clutch文件拷贝到iPhone的/usr/bin目录

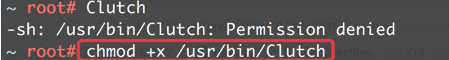

- 如果在iPhone上执行Clutch指令,权限不够,赋予“可执行的权限”

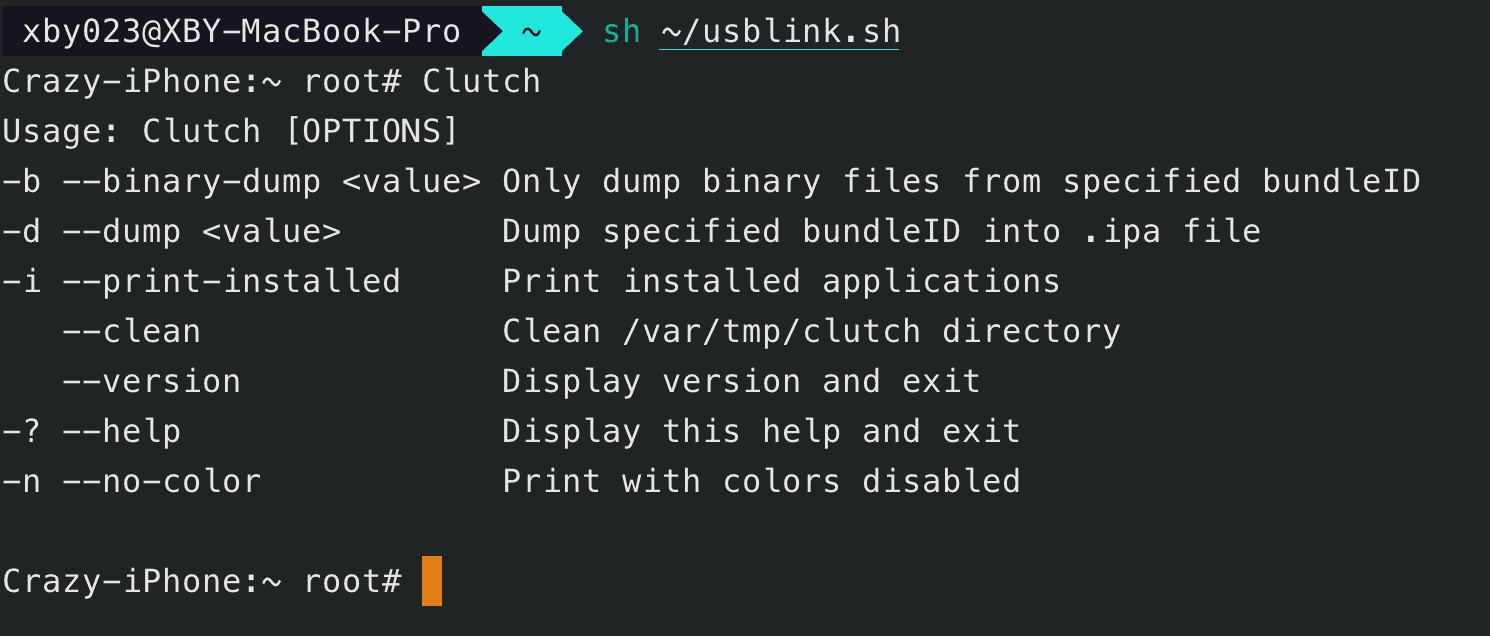

Clutch – 使用

- Clutch命令

- 列出已安装的APP:Clutch -i

- 输入APP序号或者Bundle Id进行脱壳操作:Clutch -d APP序号或BundleId

- 脱壳成功后会生成一个ipa文件

dumpdecrypted

- 下载源代码,然后在源代码目录执行make指令进行编译,获得dylib动态库文件

- 将dylib文件拷贝到iPhone上(如果是root用户,建议放/var/root目录)

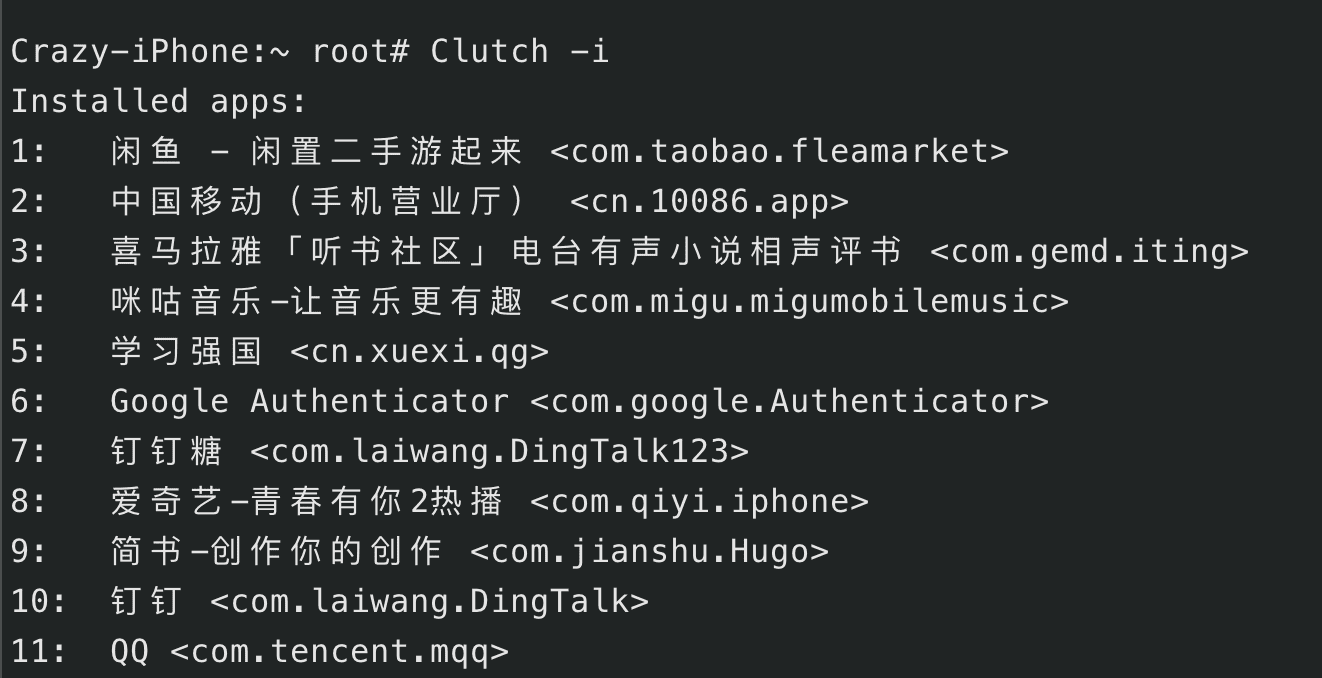

终端进入dylib所在的目录

使用环境变量DYLD_INSERT_LIBRARIES将dylib注入到需要脱壳的可执行文件(可执行文件路径可以通过ps -A查看获取)

DYLD_INSERT_LIBRARIES=dumpdecrypted.dylib 可执行文件路径

- .decrypted文件就是脱壳后的可执行文件

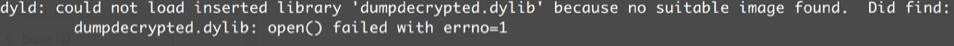

- 在使用过程中,可能会遇到以下错误

对dylib所在的文件夹权限不够

- 解决方案:将dylib放在用户所在文件夹,比如

如果是root用户,请将dylib放在/var/root目录

如果是mobile用户,请将dylib放在/var/mobile目录

frida-ios-dump-master

- 下载frida

frida-ios-dump-master

创建dump文件夹,移动到opt/dump目录下,修改dump.py中的user、password、host、port如下:

User = 'root'

Password = 'alpine'

Host = 'localhost'

Port = 10086

- 越狱手机配置

打开cydia添加源:http://build.frida.re并在搜索中下载安装frida。

安装完成后在Mac端执行frida-ps -U查看是否可以工作

- Mac配置

参看SSH那篇文章,配置好映射端口使用usb连接手机,这里我们映射的端口是10086

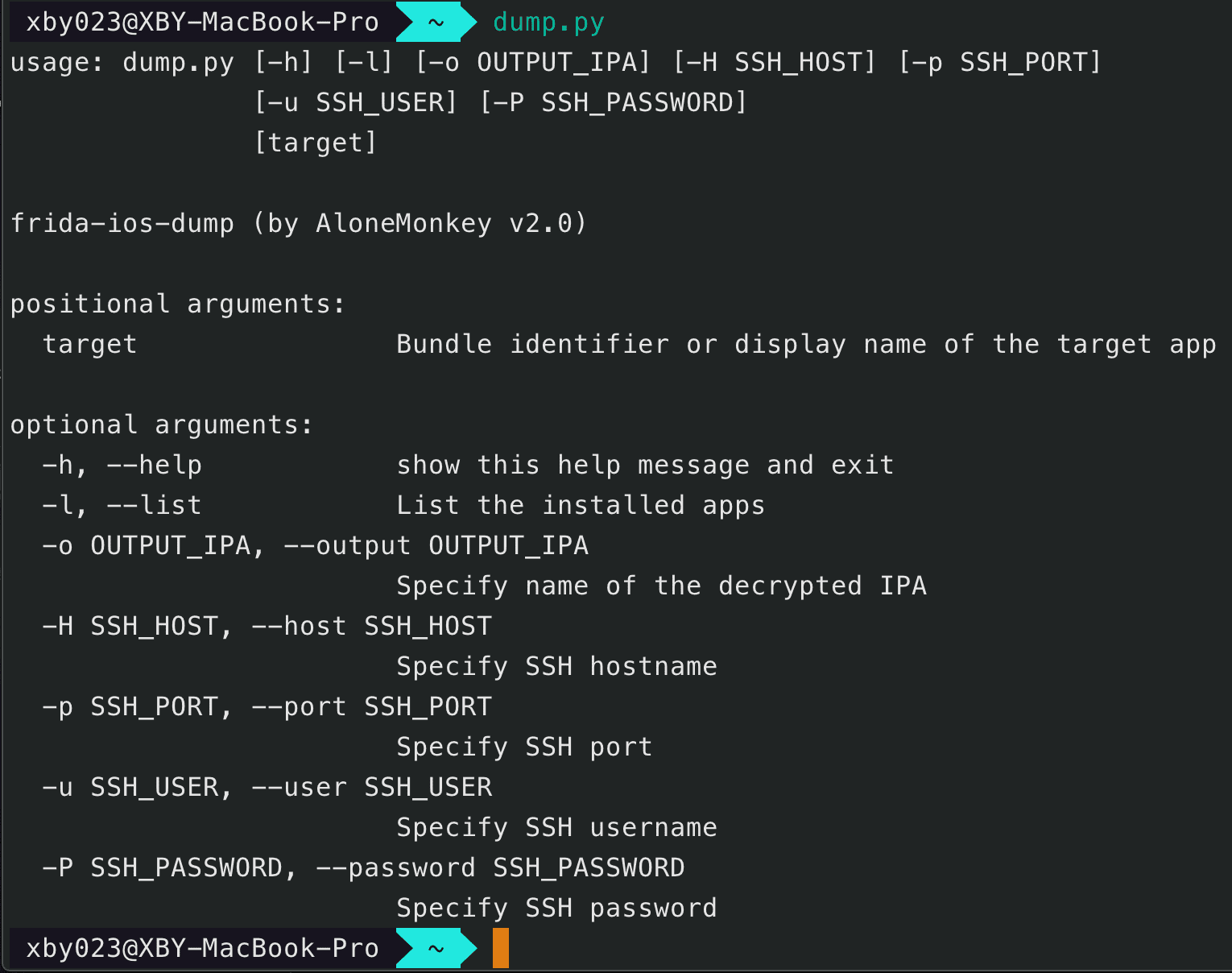

- frida-ios-dump命令

命令列表

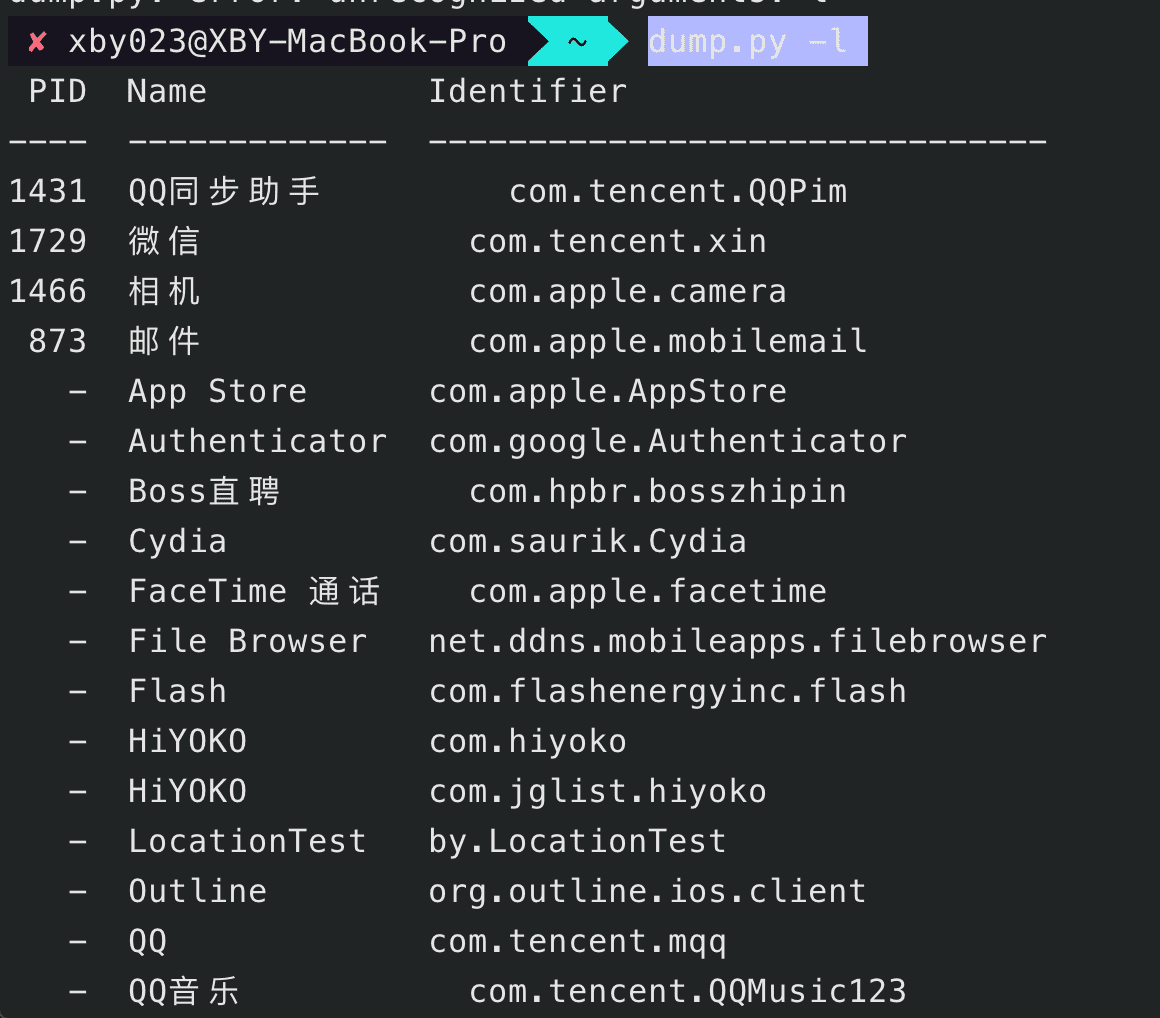

dump.py -l 列出已安装app

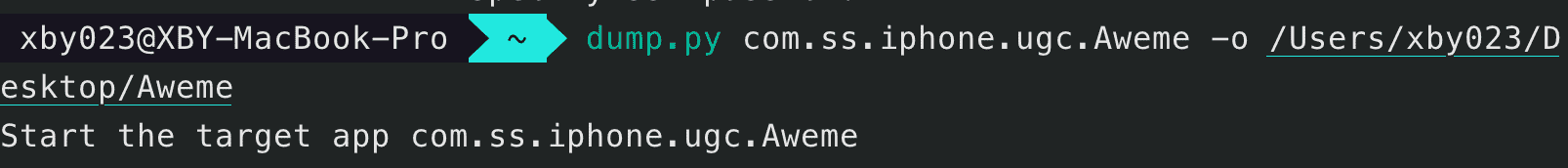

dump.py BundleId -o 输出路径 开始脱壳

完成脱壳